網絡安全研究人員發現,國內廣泛使用的向日葵遠程運維軟件存在一系列高危安全漏洞。這些漏洞若被惡意利用,可能導致攻擊者無需授權即可遠程執行任意代碼、竊取敏感信息或完全控制受影響系統,對使用該軟件進行遠程運維的企業和個人用戶構成嚴重威脅。

漏洞詳情

此次曝光的漏洞主要涉及軟件核心組件的多個環節,包括但不限于:

- 權限驗證繞過漏洞:攻擊者可通過構造特定請求,繞過軟件的正常身份驗證機制,直接訪問或操作受控端。

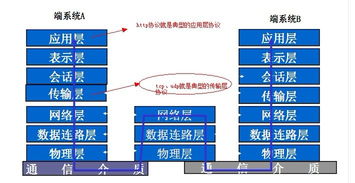

- 遠程代碼執行漏洞:軟件在處理某些網絡協議或命令時存在缺陷,使得攻擊者能夠發送惡意數據包,在目標系統上執行任意命令,進而植入后門、勒索病毒等惡意軟件。

- 信息泄露漏洞:部分版本的軟件可能存在會話信息、配置數據或日志的不當處理,導致敏感信息泄露。

這些漏洞組合利用的風險極高,尤其在企業內網環境中,一臺主機淪陷可能成為攻擊者橫向移動、滲透整個網絡的跳板。

影響范圍

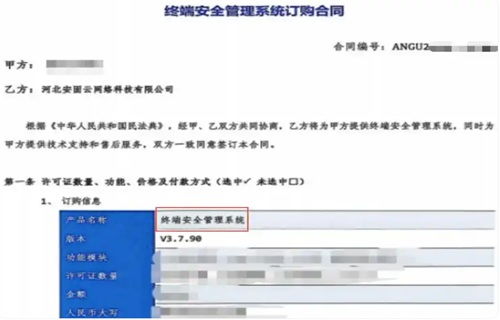

受影響的主要是特定版本區間的向日葵遠程控制軟件(個人版與企業版均涉及)。建議所有用戶,尤其是使用該軟件進行IT運維、技術支持、遠程辦公的企業和機構,立即核查所使用的軟件版本。

應對建議

為保障網絡安全,建議采取以下緊急措施:

- 立即升級:請立即訪問向日葵官方網站,下載并安裝最新的安全版本。官方已發布緊急更新以修復相關漏洞。

- 版本核查:檢查當前安裝的向日葵軟件版本,確認其是否在受影響范圍內,并及時跟進官方安全公告。

- 網絡防護:在條件允許的情況下,可在網絡邊界防火墻或入侵檢測系統中設置規則,對向日葵服務的默認及常用端口進行異常流量監控和訪問控制。

- 最小權限原則:運行向日葵服務的系統賬戶應遵循最小權限原則,避免使用高權限賬戶(如Administrator、root)直接運行。

- 加強監控:短期內加強對部署了向日葵軟件的主機的安全監控和日志審計,留意任何可疑的連接或進程活動。

- 評估替代方案:對于安全要求極高的核心業務環境,可臨時評估采用其他經過嚴格安全審計的遠程運維方案,或采用VPN+堡壘機等更安全的訪問模式。

遠程運維軟件是支撐現代IT業務的重要工具,但其本身也可能成為安全鏈上的薄弱環節。此次向日葵軟件的高危漏洞再次警示我們,軟件供應鏈安全不容忽視。無論是軟件開發商還是終端用戶,都必須建立常態化的漏洞管理機制:開發商需踐行安全開發流程,及時響應并修復漏洞;用戶則需保持高度的安全警惕性,建立及時的補丁更新和資產管理制度。只有雙方協同,才能有效構筑網絡與信息安全的堅固防線。

請相關用戶務必重視此漏洞風險,并迅速采取行動。我們將持續關注此事進展,并及時通報最新情況。